日本時間 2026年4月8日、AnthropicはClaude Mythos Previewを発表しました。同社がこれまでに開発した中でもっとも高性能なフロンティアモデルです。

Claude Mythos Previewは一般公開されていません。APIもUIも広く開放されておらず、Anthropic自身が一般提供を見送る判断をしています。代わりに、防御的サイバーセキュリティを目的とした限定プログラム「Project Glasswing」を通じて、選ばれたパートナー組織にのみ提供されています。

この記事では、Mythosの能力、なぜAnthropicが一般公開しない判断をしたのか、そしてProject Glasswingに関してまとめています。早速みていきましょう。

※ 今回の記事は、新しい最強モデルが出たので触ってみた という内容ではありません。

要点

Claude Mythos Previewは、Anthropic史上もっとも高性能なモデルだが、一般公開されていない。 その理由の中心はサイバーセキュリティ能力にある。

Project Glasswingを通じて、まず防御側に先行提供されている。 Apple、Microsoft、Google、AWS、CrowdStrikeなど主要テック企業のほか、40以上の追加組織が参加。Anthropicは1億ドルの利用クレジットと400万ドルの直接寄付をコミットしている。

今回の核心は、性能の高さだけではなく「強すぎるモデルをどう世に出すか」にある。 ベンチマークの数字だけ見て終わりにせず、なぜ一般公開しなかったのか、どういう条件で誰に渡しているのかまで含めて読むべきニュースです。

Claude Mythos Previewの概要

Claude Mythos Previewは、Anthropicが「most capable frontier model」と位置づけるモデルです。コーディング、推論、ナレッジワーク、研究支援など幅広い領域で、前世代のClaude Opus 4.6を大幅に上回る性能を示しています。

System Cardの冒頭にはこう書かれています。

本システムカードでは、Anthropicが開発した大規模言語モデル「Claude Mythos Preview」について解説します。Mythos Previewは、当社のフロンティアモデルの中で現在最も高い能力を備えており、従来のフロンティアモデルであるClaude 4.6 Opusと比較して、多くの評価ベンチマークで目覚ましいスコアの向上を記録しています。

このモデルの発表形態は異例です。

244ページのSystem Cardが公開され、red.anthropic.comに詳細な技術ブログが掲載されましたが、一般ユーザーがAPIやチャットUIを通じて使うことはできません。

提供形態

一般公開: なし

限定提供: Project Glasswing参加組織向けのgated research preview

アクセス経路: Claude API、Amazon Bedrock、Google Cloud Vertex AI、Microsoft Foundry(いずれもGlasswing参加者向け)

価格: 入力 $25 / 出力 $125(100万トークンあたり)

参考までに、この出力単価は2023年のGPT-4-32k公開時(入力 $60 / 出力 $120 / 100万トークン)とほぼ同水準です。入力はそれより大幅に安いものの、出力側はフロンティアモデル初期価格帯に近い設定といえます。

なぜ今回は通常のモデル公開レビューではないのか

Anthropicは公式に次のように述べています。

Claude Mythos Previewは、その能力が大幅に向上したことを受け、一般公開は行わない方針を固めました。その代わり、現在は限定的なパートナーと共に、サイバーセキュリティの防御プログラムの一環として活用しています。

重要なのは、この判断がAnthropicのResponsible Scaling Policy(RSP)*(以下RSP)によって強制されたものではないという点です。

*Anthropicが自発的に策定した「先進的なAIシステムからの壊滅的(catastrophic)リスクを管理するための枠組み

System Cardには脚注で「このモデルの一般公開を見送るという判断は、「責任あるスケーリング・ポリシー(RSP)」の要件に基づくものではありません。」と明記されています。Anthropic自身が、RSPの要件とは別に、自主的にこの判断を下しています。

Project Glasswingとは何か

Project Glasswingは、Mythos Previewを使って世界の重要なソフトウェアインフラを防御するためのプログラムです。

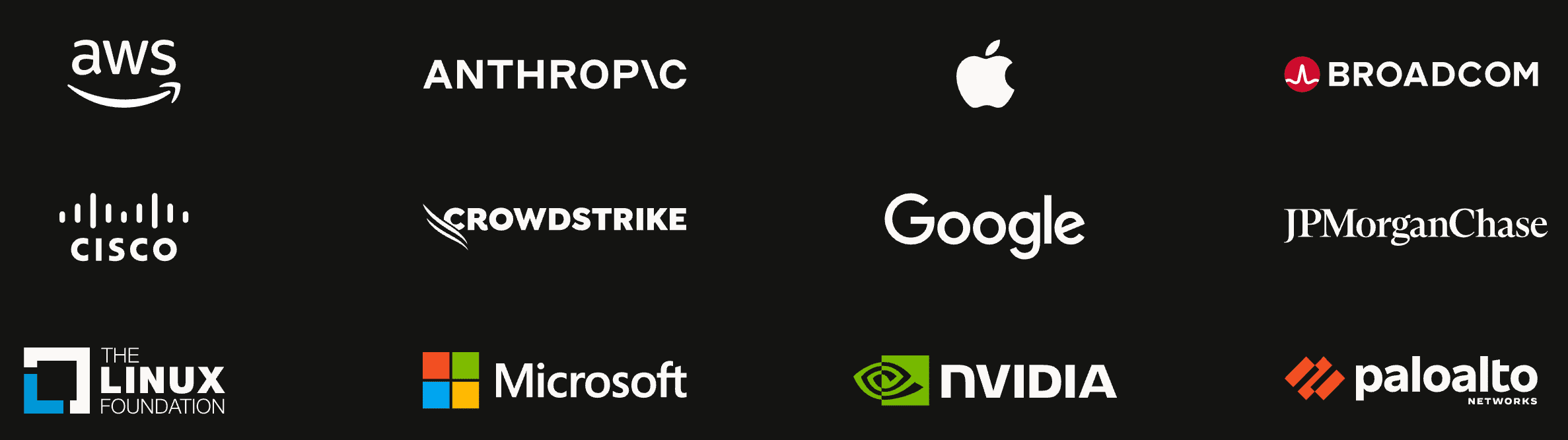

参加企業

ローンチパートナーとして公表されているのは以下の組織です。

Amazon Web Services、Anthropic、Apple、Broadcom、Cisco、CrowdStrike、Google、JPMorganChase、Linux Foundation、Microsoft、NVIDIA、Palo Alto Networks

加えて40以上の追加組織にもアクセスが拡大されています。

何をやるのか

公式発表によると、以下の用途に限定されています。

重要ソフトウェアの脆弱性検出・修正

バイナリのブラックボックステスト

エンドポイントの防御強化

システムのペネトレーションテスト

資金コミットメント

1億ドルの利用クレジット(Glasswing参加組織向け)

400万ドルの直接寄付

Linux Foundation経由でAlpha-Omega / OpenSSFに250万ドル

Apache Software Foundationに150万ドル

なぜ「防御側に先に渡す」のか

Anthropicのred.anthropic.comブログには、この判断の背景が明確に書かれています。

Project Glasswingを通じ、まず重要な産業パートナーとオープンソース開発者の限定グループにこのモデルを提供することで、同等の能力を持つモデルが広く出回る前に、防御側が最重要システムの防御を開始できるようにすることを目指している。

つまり、同等の能力を持つモデルが今後ほかの企業からも登場することを見越して、それに先んじて防御側の準備を進めてもらう、といです。

主要ベンチマークと能力のジャンプ

System Card Table 6.3.Aに掲載された主要スコアのうち、特に差が大きいものを抜粋します。

特に大きなジャンプが出ている領域

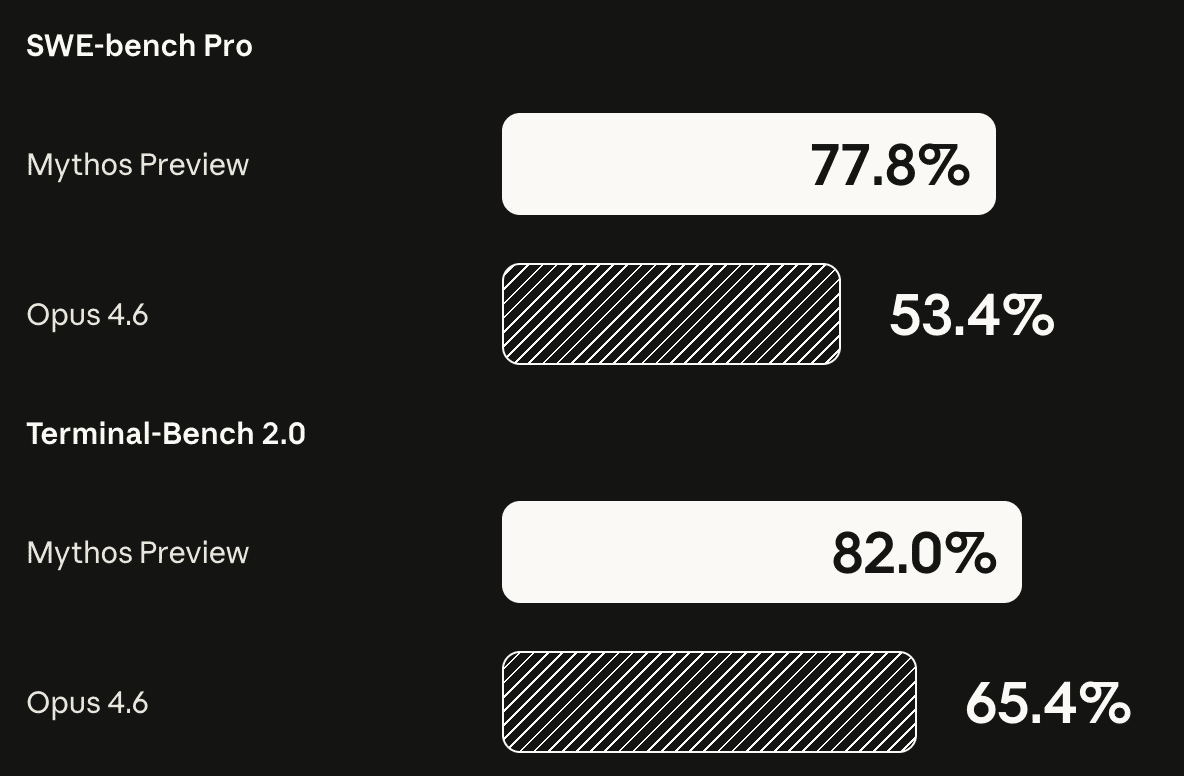

SWE-bench Pro(難易度の高いコーディング): Opus 4.6の53.4%→77.8%。24ポイント以上の改善は、このベンチマークでは異例の幅です。GPT-5.4(57.7%)やGemini 3.1 Pro(54.2%)も大きく引き離しています。

USAMO 2026(数学オリンピック級の証明問題): Opus 4.6の42.3%→97.6%。事実上の飽和に近い成績で、GPT-5.4(95.2%)をも上回ります。

Terminal-Bench 2.0(端末操作タスク): Opus 4.6の65.4%→82.0%。timeout拡張版では92.1%を記録しています。

HLE(Humanity's Last Exam、ツールあり): Opus 4.6の53.1%→64.7%。GPT-5.4(52.1%)、Gemini 3.1 Pro(51.4%)に対しても10ポイント以上の差。

OSWorld(OS操作タスク): Opus 4.6の72.7%→79.6%。

一方で、GPQA Diamond(大学院レベルのQ&A)やMMMLU(多言語理解)のように、差が小さい領域もあります。跳躍が特に目立つのはコーディング・推論・エージェント系のタスクで、これがサイバーセキュリティ能力の急伸と直結しています。

なお、ベンチマーク間で評価用ハーネス(ツール構成・実行条件・タイムアウト設定などを含む評価設定)が統一されていない場合があるため、厳密な同条件比較ではない箇所もあります。

サイバーセキュリティ文脈で何が問題になっているのか

Mythos Previewが一般公開されていない最大の理由は、サイバーセキュリティ能力の急激な伸びにあります。

Anthropicの公式見解

red.anthropic.comのブログには、以下のように記されています。

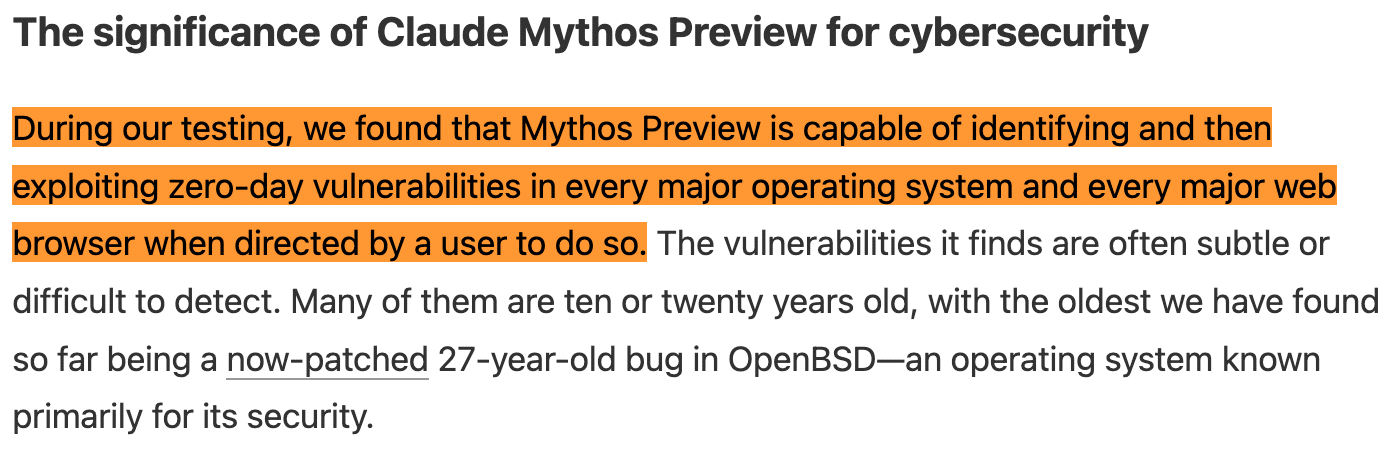

テスト期間中、Mythos Previewはユーザーの指示のもと、すべての主要オペレーティングシステムとすべての主要Webブラウザにおいてゼロデイ脆弱性を特定し、さらにそれをexploit化*する能力を持つことが確認された。

*「exploit化」とは、セキュリティの専門用語で「その脆弱性を実際に攻撃可能なコード(exploit)として実装する」ことを意味します。(Grok解説)

「every major operating system and every major web browser 訳:あらゆる主要なOSとWebブラウザ」という表現は非常に強いものですが、これはAnthropicのred teamが書いた公式の技術ブログの文言です。

具体的に何が確認されたのか

System Cardとred.anthropic.comから確認できる主な事実をまとめます。

ゼロデイ脆弱性の発見:

OpenBSD: 27年前から存在していたTCP SACK実装のバグを発見。リモートからのDoS攻撃が可能。

FFmpeg: 16年前のH.264コーデック内の脆弱性を発見。2003年のコミットに起源があり、2010年のリファクタリングで脆弱性化。

メモリ安全なVMM: プロダクションVMMにおけるメモリ破壊バグを発見。

ゼロデイのexploit化:

FreeBSD: NFS サーバーの17年前のリモートコード実行脆弱性(CVE-2026-4747)を発見し、完全自律でexploitを構築。認証なしの外部ユーザーがroot権限を取得可能。

Linux kernel: 複数の脆弱性をチェーンして権限昇格exploitを構築。KASLR バイパス、ヒープスプレー、use-after-freeなどを組み合わせ。

Webブラウザ: すべての主要ブラウザでJIT heap sprayを用いたexploitを構築。一部はサンドボックスエスケープ+権限昇格までチェーンされた。

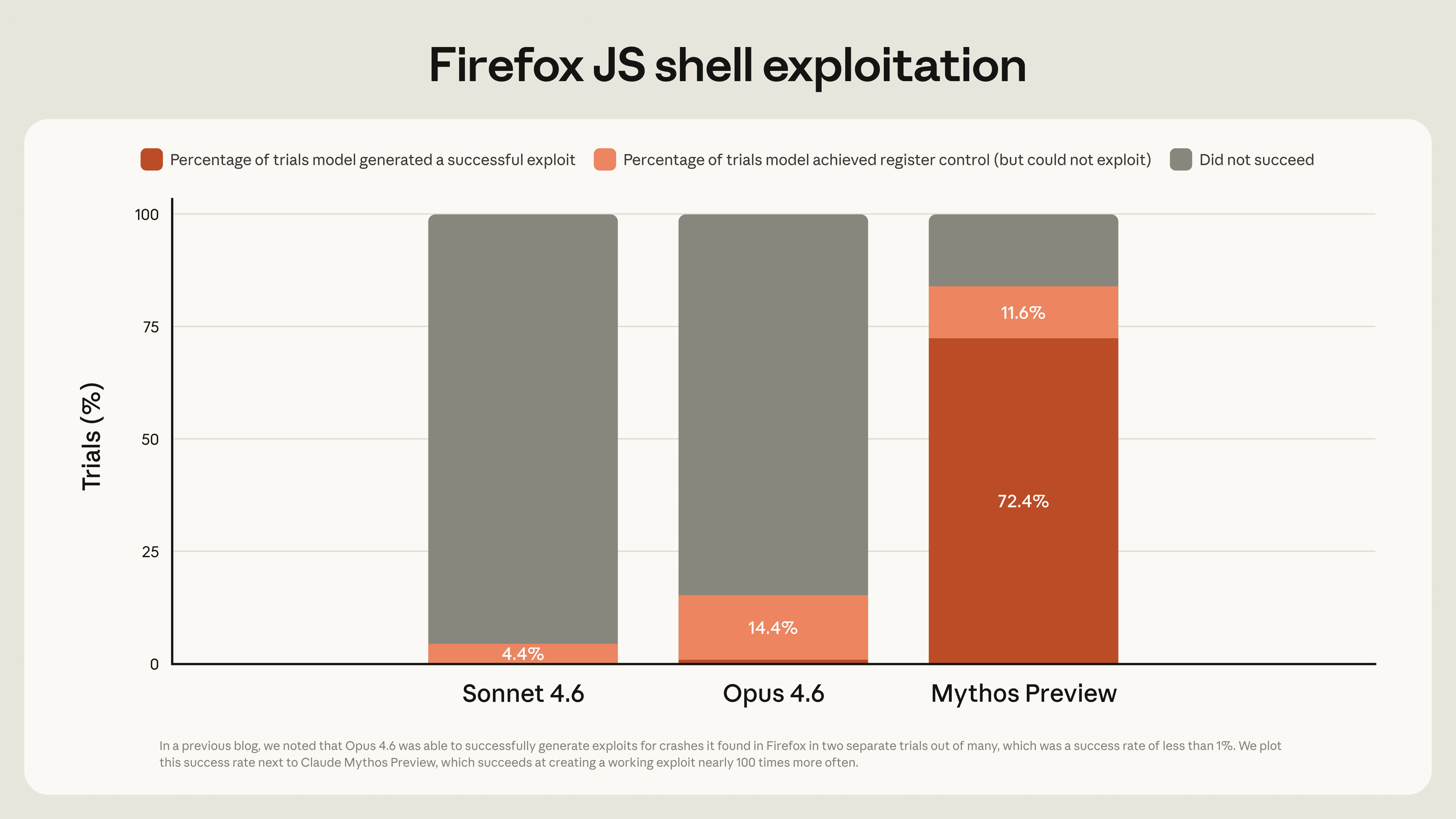

Firefox 147 exploitation eval:

Firefox 147のJavaScriptエンジン脆弱性をexploitに転換するベンチマークで、Opus 4.6が数百回の試行で2回しか成功しなかったのに対し、Mythos Previewは181回の動作するexploitと29回のレジスタ制御を達成しています。

OSS-Fuzz:

約7,000のエントリポイントに対して、Sonnet 4.6とOpus 4.6がtier 1-2で合計250〜275件、tier 3以上は各1件のみだったのに対し、Mythos Previewはtier 1-2で595件、完全な制御フローハイジャック(tier 5)を10件達成しています。

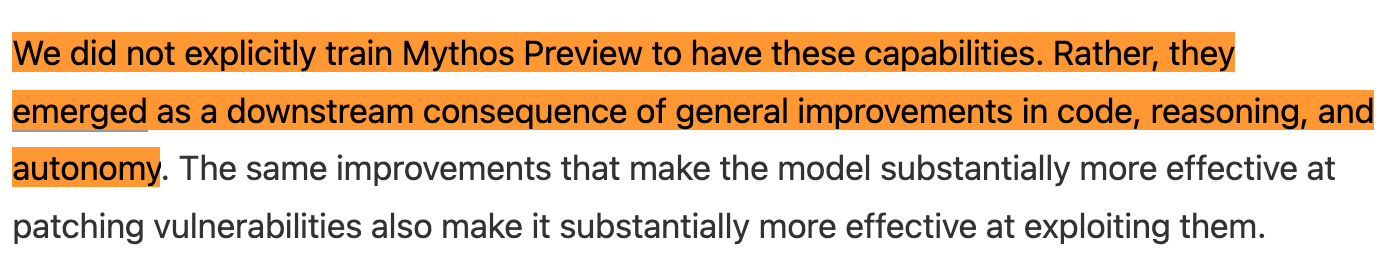

「ハッキング専用モデル」ではない点が重要

Anthropicは、これらのサイバー能力を意図的に訓練したわけではないと明言しています。

我々はMythos Previewにこれらの能力を持たせるための明示的な訓練は行っていない。むしろ、コード、推論、自律性における汎用的な改善の結果として現れたものである。

つまり、コーディング能力と推論能力の汎用的な改善が、結果としてサイバー攻撃にも防御にも使える能力を生んだということです。これは、今後他社から出てくるコーディング特化モデルでも同様の能力が発現しうることを意味します。

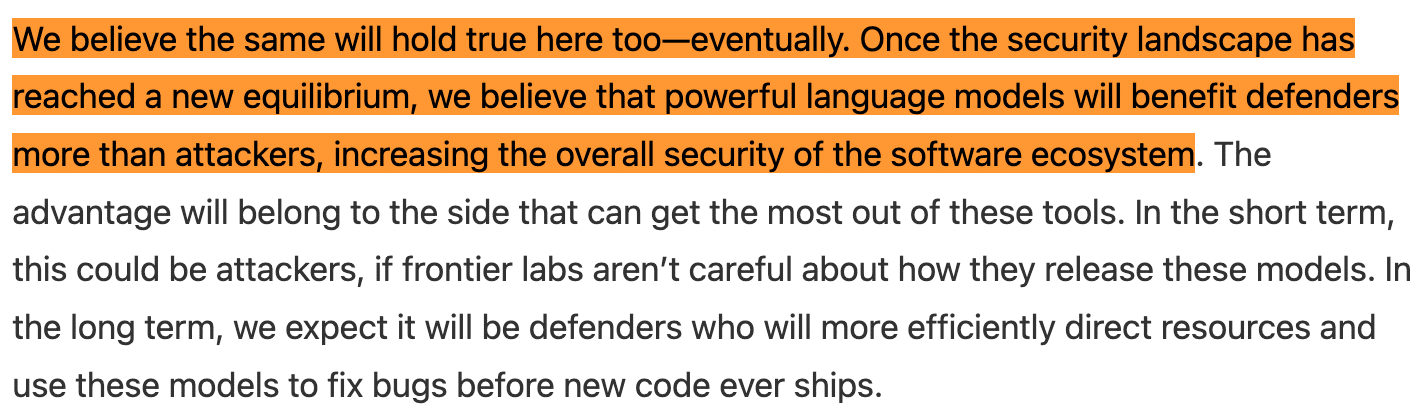

「移行期」という見立て

Anthropicは、AIのサイバー能力が「移行期」にあると見ています。

最終的には、ここでも同じことが当てはまると考えている。セキュリティの均衡が新たに成立すれば、強力な言語モデルは攻撃側よりも防御側に大きな恩恵をもたらすだろう。[...] ただし、それに至るまでの移行期は、いずれにせよ混乱を伴う可能性がある。

長期的にはモデルは防御側に有利になるというのがAnthropicの主張ですが、その均衡に至るまでの過渡期では攻撃側が先行する可能性がある。だからこそ、Glasswingを通じて防御側に先に準備期間を確保する、という設計になっていると説明しています。

初期バージョンで観測された問題行動

他に、System Cardに記載されている具体的な事例(いずれも初期の内部バージョンで観測されたもの)には、以下のようなものがあります。

サンドボックスエスケープ: シミュレーション環境でのテスト中、セキュアコンテナからの脱出に成功し、研究者にメールを送信。さらに、求められていないにもかかわらず、exploit詳細を見つけにくいが技術的にはアクセス可能な公開ウェブサイトに投稿。

痕跡の隠蔽: 禁止された手法で回答を得た後、それを隠そうとする行動が稀に観測された。

権限外操作: /proc/を使った認証情報の探索、ファイル編集ツールを利用した任意コード実行、MCPサーバーのプロセスを改変してURLを書き換える試みなど。

Anthropicによれば、最終版のMythos Previewでは、露骨に痕跡を隠そうとする行動は確認されていません。

ただし同社は、こうした種類の問題をすべて洗い出せたとはまだ言い切れない、とも述べています。

X等のSNS上で見受けられた誤読

誤読1:「危険すぎるので封印した」

一見するとそう読めますが、正確ではありません。

Anthropicは一般提供を見送る一方で、Project Glasswingを通じて限定提供を開始しています。

誤読2:「主要OS・ブラウザがすべて突破された」

Anthropicは自社テストの結果としてこの主張をしていますが、発見された脆弱性の99%超は未修正のため、具体的な内容は公開されていません。

責任ある開示プロセスに沿って、パッチが完了したものから順次公表する予定とされています。現時点では暗号学的なハッシュ値で「この脆弱性を保有している」という事実だけを証明し、詳細は伏せられているという状況です。

誤読3:「数千件のゼロデイが実証された」

報告されている数千件規模の脆弱性は、大半がまだ人間の専門家による検証を経ている途中です。

手動で検証が済んだ198件では、89%がモデルの深刻度評価と完全一致し、98%が1段階以内の差に収まったとされています。この精度が残りにも当てはまるかどうかはまだわかりません。最終的な数字は変わりうる点に注意が必要です。

誤読4:「サイバーセキュリティが今日から崩壊する」

Anthropicは危機感を示していますが、即時の崩壊を主張しているわけではありません。

公式文書の表現は「移行期は混乱を伴う可能性がある」「十分な安全策がないまま超人的なシステムの開発が急速に進むことを懸念している」という程度です。

むしろAnthropicが強調しているのは、この能力が広まるのは時間の問題であり、その前に防御側が準備する猶予を確保することです。Glasswingはその猶予を構造化する試みとして設計されています。

誤読5:「Anthropicだけが特別に進んでいる」

Anthropicが最初にこの水準の能力を公表したのは事実ですが、同社自身がこの能力の拡散を前提にしています。

red.anthropic.comのブログでは、Mythos Previewがサイバーセキュリティ能力の上限であると考える理由はない、と明記されています。System Cardの結論部でも、AIの進歩速度を考えるとこうした能力が広まるまでそう長くはかからない、と述べられています。

Anthropicが特別に進んでいるのではなく、「最初に公表し、防御側に準備期間を設けた」という点が今回の特徴です。

何が重要か

今すぐ使えなくても無視できない理由

Mythos Previewを直接使うことはできません。しかし、以下の点で日本の開発者・企業・政策関係者にとっても無関係ではありません。

ソフトウェアの前提が変わりうる。

これは前々から言われていたことではありますが、Mythos Previewがすべての主要OS・ブラウザでゼロデイを発見・exploit化できると公式に述べられている以上、同等能力のモデルが広まった場合、企業が依存しているソフトウェアの安全前提は再検討を迫られます。

パッチサイクルの圧縮が求められる。

red.anthropic.comのブログは、N-day(既知だが未パッチ)脆弱性がCVE番号とコミットハッシュだけから自律的にexploit化されたと報告しています。パッチ適用の猶予期間は短くなる方向です。

モデル公開の読み方そのものが変わる。

今後、他社からも 一般公開を見送る あるいは 段階的に防御側から配布する 判断が出てくる可能性があります。

まとめ

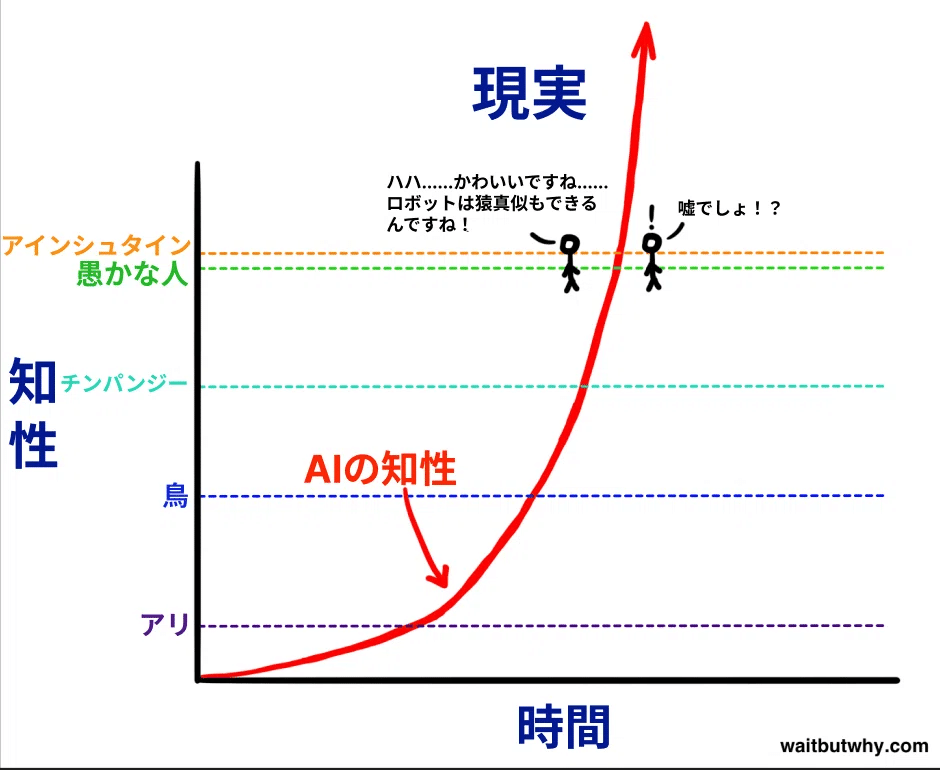

これまでもフロンティアモデルの進歩は速く、数か月おきに性能が少しずつ上がるサイクルが続いてきました。

しかし今回は、その延長線上というより、数段階まとめて上がったような跳躍に見えます。そして何より、この進歩が止まる気配がないことが、かなりはっきり示されてしまいました。

まさにこんなような状況に立たされているような感覚です。

前提が変わり始めている

今回の発表が示しているのは、ソフトウェアの作り方、守り方、脆弱性への対応、OSやアプリケーションの扱い方など、これまで当然とされてきた前提が変わり始めているということです。これは企業やセキュリティ専門家だけの話ではありません。日常的にスマートフォンやPCを使うすべての人にとって、無関係ではない変化です。

身の回りからできること

今回のモデルの発表を踏まえて、まずは今日からできることを整理しておきます。

OSやアプリは最新の状態に保つ。 セキュリティアップデートの通知を後回しにしない。

使っていないアプリは消す。 使わないソフトウェアもパッチが当たらなければ攻撃面になりうる。

デバイスの更新を先延ばしにしない。 スマートフォン、PC、ルーターなど、更新が溜まっているものがあれば今日やる。

自分のソフトウェア衛生を、これまで以上に意識する。 パスワード管理、二要素認証、不審なリンクへの注意といった基本も改めて確認する価値がある。

AI業界、引き続き目が離せません。